近日,为辰安全实验室监测到部分智能网联汽车使用的开源项目busybox代码执行漏洞(CVE-2022-30065)。该漏洞影响多数车机娱乐系统IVI、TBOX、仪表等系统安全,截至发稿,Busybox官方已发布修复版本。

漏洞背景

Busybox是一个遵循GPL协议、以自由软件形式发行的应用程序。Busybox在单一的可执行文件中提供了精简的Unix工具集,可运行于多款POSIX环境的操作系统,例如Linux,Hurd,QNX,FreeBSD等等。由于Busybox可执行文件的文件比较小,使得它在智能汽车上运用非常广泛。

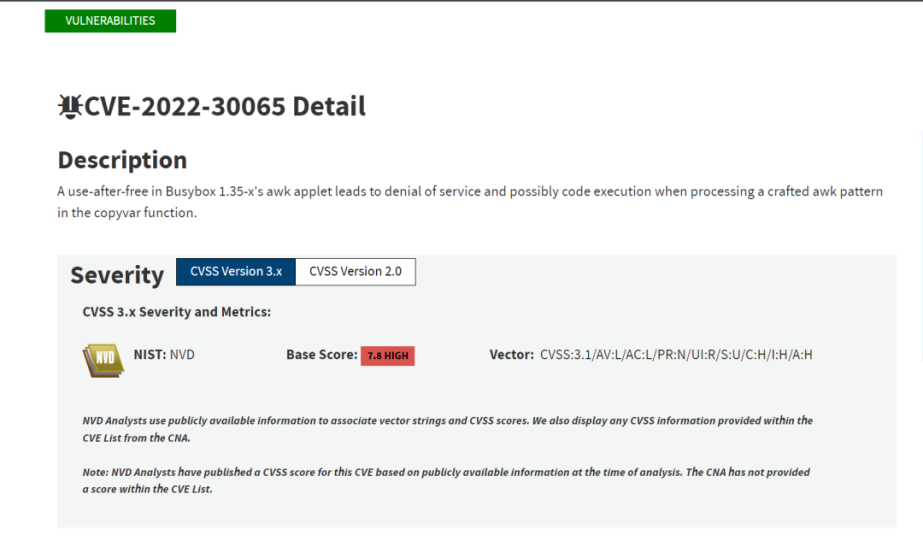

该漏洞由于是Busybox的AWK模块使用释放后的内存,并且在copyvar函数中处理特制的AWK模式时可导致代码执行。地址:https://www.busybox.net/

漏洞危害

该漏洞为高危漏洞,官方CVSS评分7.8,对车端可能造成重大安全风险——

1. 可导致程序崩溃、权限提升,从而使车辆的业务功能失效,严重可导致车辆停止工作或者丧失控制权,系统崩溃时被执行其他攻击的风险激增。

2. 可配合其它远程漏洞,通过非法控车,获取例如像车辆定位数据、车主身份信息、车辆操作历史等一系列敏感信息。黑客可利用这些信息来实施身份盗窃、勒索、追踪等恶意行为。

3. 配合信息泄露漏洞如用于维持权限,则意味着黑客可以在系统中长期潜伏并继续进行攻击活动,而不被发现或清除。黑客可以利用这个漏洞来获取管理员权限并修改系统配置,或者在受感染的车辆上执行恶意代码。这可能会对车辆和驾驶员的安全造成严重威胁。

影响范围

Busybox ≤ 1.35-X的车辆将受到安全威胁。

据评估统计,超过1.58亿的智能终端上使用了Busybox 。这其中,有超过1亿智能终端上的Busybox 版本低于1.35,智能网联汽车系统中较普遍使用Busybox组件。

修复方式

鉴于受影响车辆较多,为辰安全实验室建议尽快将组件升级至官方最新版本。

漏洞验证

为辰信安支持对当前漏洞进行检测验证。

*版权声明:本文为企业供稿,供稿企业对文章观点及内容合规性负责。如有疑义或转载需求,请联系供稿企业。

本文地址:https://auto.gasgoo.com/news/202302/18I70331166C601.shtml

好文章,需要你的鼓励

联系邮箱:info@gasgoo.com

求职应聘:021-39197800-8035

简历投递:zhaopin@gasgoo.com

客服微信:gasgoo12 (豆豆)

新闻热线:021-39586122

商务合作:021-39586681

市场合作:021-39197800-8032

研究院项目咨询:021-39197921